Protection automatisée, pertinente et intégrale

Protection automatisée

La protection Trend Micro Apex One™ assure la détection automatisée d’un large éventail de menaces (malware sans fichiers et ransomware notamment), ainsi que leur prise en charge. Nos techniques modernes et cross-générationnelles de protection contre les menaces garantissent une protection des endpoints optimale, performante et efficace.

Protection intelligente

Bénéficiez de données décisionnelles, de fonctions d’investigation étendues et d’une visibilité centralisée, grâce à des outils EDR (Endpoint Detection & Response) évolués, une intégration avec les plateformes SIEM et des API ouvertes. Identifiez les menaces grâce aux fonctions EDR intégrées et étendues ou offrez à vos équipes de sécurité le service managé en option.

Protection complète

Au sein d’un environnement technologique en forte évolution, votre sécurité ne peut se contenter d’un antivirus classique. Apex One assure la détection, la prise en charge et l’investigation des menaces via un seul agent logiciel. La solution se substitue à une multiplication de fournisseurs et consoles de sécurité. Bénéficiez d’un déploiement plus souple grâce aux options de déploiement SaaS ou sur site.

Techniques de détection avancées

Apex One propose différentes techniques cross-générationnelles pour une protection renforcée contre tous les types de menaces :

Apprentissage automatique pour analyser les fichiers avant qu’ils ne soient exécutés, afin de détecter les menaces connues et inconnues.

Détection plus précise des malwares, comme les malwares sans fichier, les outils de cryptomining et les ransomware

Protection efficace contre les scripts malveillants, les injections de code, les ransomware, le piratage des ressources mémoire et les exploits de navigateur.

Techniques d’élimination du bruit – Prévalence et liste blanche – sur chaque couche de détection afin de réduire considérablement le nombre de faux positifs

Protection optimale contre les vulnérabilités

Plus qu’un simple scan, l’option Apex One Vulnerability Protection recourt à un système de prévention des intrusions sur les systèmes HIPS pour corriger les vulnérabilités connues et inconnues, avant même le déploiement d’un correctif dédié, ce qui :

- Élimine l’exposition aux risques grâce à des patchs virtuels qui protègent les vulnérabilités et des travaux de recherche qui identifient les vulnérabilités à l’échelle mondiale.

- Étend la protection aux plateformes critiques, ainsi qu’aux dispositifs virtuels ou physiques.

- Diminue les temps d’indisponibilité liés au déploiement de patchs en urgence.

- Identifie les vulnérabilités sur la base de leur identifiant CVE, de leur MS-ID et de leur niveau de gravité.

- Détecte un plus grand nombre de vulnérabilités que les concurrents, grâce à des travaux de recherche et d’identification sur les vulnérabilités.

Détection et réponse intégrées

Exploitez les techniques qui vous permettent de détecter et de prendre en charge les menaces avant qu’elles ne compromettent les données. Élargissez le champ de détection et de réponse sur les endpoints, les emails et les serveurs.

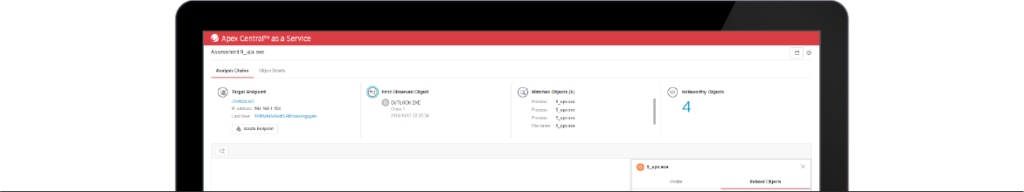

D’identifier des indicateurs d’attaque et de définir l’intention de l’assaillant en temps réel

De parcourir l’historique des utilisateurs à la recherche d’indicateurs de compromission (IOC) afin de déterminer l’impact des attaques ciblées.

Utilisez un diagramme interactif d’analyse des causes, pour approfondir la détection et réagir en confinant ou en supprimant les processus, ainsi qu’en mettant à jour la protection des endpoints.

Protection efficace de vos données sensibles

Protégez vos données sensibles, sur et hors de votre réseau, pour une visibilité et un contrôle maximum. Integrated Data Loss Prevention, Endpoint Encryption et Device Control :

- Couvre la plus large gamme de dispositifs, d’applications et de types de fichiers.

- Assure la conformité à la plupart des réglementations, dont le RGPD

- Protège les données grâce au chiffrement complet des disques, des dossiers, des fichiers et des supports amovibles.

- Définit des règles dédiées au contrôle des dispositifs et à la gestion des données.

- Définit des règles dédiées au contrôle des dispositifs et à la gestion des données.

- Gère les clés de chiffrement de Microsoft® BitLocker® et Apple® FileVault®.

Contrôle applicatif renforcé contre les logiciels malveillants

Empêchez l’exécution d’applications indésirables et inconnues sur vos endpoints. Le contrôle applicatif Trend Micro Apex One™ vous permet :

- De neutraliser l’exécution de logiciels malveillants grâce à des règles personnalisables de verrouillage, ainsi qu’à des listes blanches et noires.

- De créer des règles dynamiques en tirant parti de la catégorisation des applications et des informations de réputation de Trend Micro, pour ainsi alléger les tâches de gestion.

- De corréler les données de millions d’événements applicatifs pour identifier les menaces et maintenir une base de données à jour des applications validées.

Fonctionnement

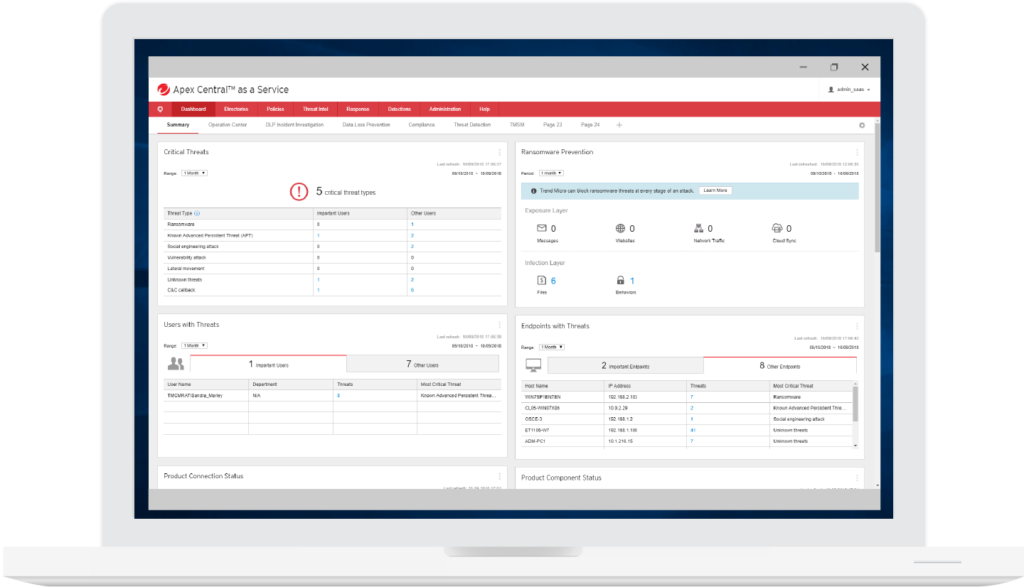

Un large panel de fonctions de détection, d’investigation et de gestion protège intégralement les endpoints.

Protection complète des utilisateurs

En outre, Apex One offre les fonctions suivantes en option :

- Endpoint Detection and Response (EDR) : Endpoint Sensor permet de réaliser des détections et des investigations connectées sur les endpoints, les emails et les serveurs.

- Managed Detection and Response (MDR) : Notre service managé XDR fournit des services de surveillance des alertes et de recherche sur les menaces 24 h/24, 7 j/7 pour les endpoints, les emails, le réseau et/ou le cloud.

- Sandbox dans le cloud : L’offre sandbox-as-a-service analyse des téléchargements multiphases, des URL, des C&C et plus encore, en mode « sûr en direct »